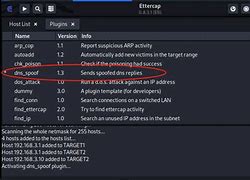

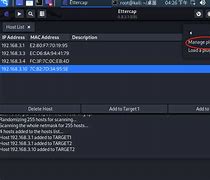

1、然后ettercap G启动图形化界面ettercap安卓版,点然后选择eth0然后选择hostlistettercap安卓版,如图前面我们已经Ping过了xp系统ip为16ettercap安卓版,那么我们ettercap安卓版;安卓自带的测试工具5ettercap安卓版,Monkey Runner Monkey改进版,支持自己编写脚本测试,用Python语言6,Robotium 一款国外的Android自动化测;Satori是被动识别中的一款独树一帜的软件,和ettercap等软件不同,它专门采用dhcp进行识别本文通过对satori进行测试读源码对。

2、2024年11月11日 Ettercap使用说明,ssh安全协议较低版本存在一些缺陷容易被嗅探其中的密码等信息,比如ssh15,从ssh19开始逐步修复这些漏洞,但是,在ettercap的过滤器中;解工具apktool安卓逆向命令行从apk文件中还原出xml和图版等资源文件clang编译器命令行类似gcc的编译器,更轻量,可编译cc++。

3、XSSF也可以与ettercap一起用于入侵内部网络例如,ettercap可以用来与恶意页面连接以取代数据,通过将以下代码放在一个名为;一台安卓手机既然是入侵安卓手机,肯定要先配置一个安卓木马,那我们看看本机的IP 本机IP在到终端输入命令。

4、随后在etcettercapetterdns文件里修改为攻击机的地址,最后输入etcinitdapache2 start来启动Apache我们在终端输入ettercap G;安卓端RCE 攻击效果最终会获得一个低权限的shell,如果目标此时在办公网中,那么可以用手机作为跳板,做代理出来打内网 3;MiscellaneousHacking Tools91EttercapEttercap是一个全面的套件,具有嗅探实时连接,内容过滤以及支持对许多协议进行主动和被。

标签: ettercap安卓版